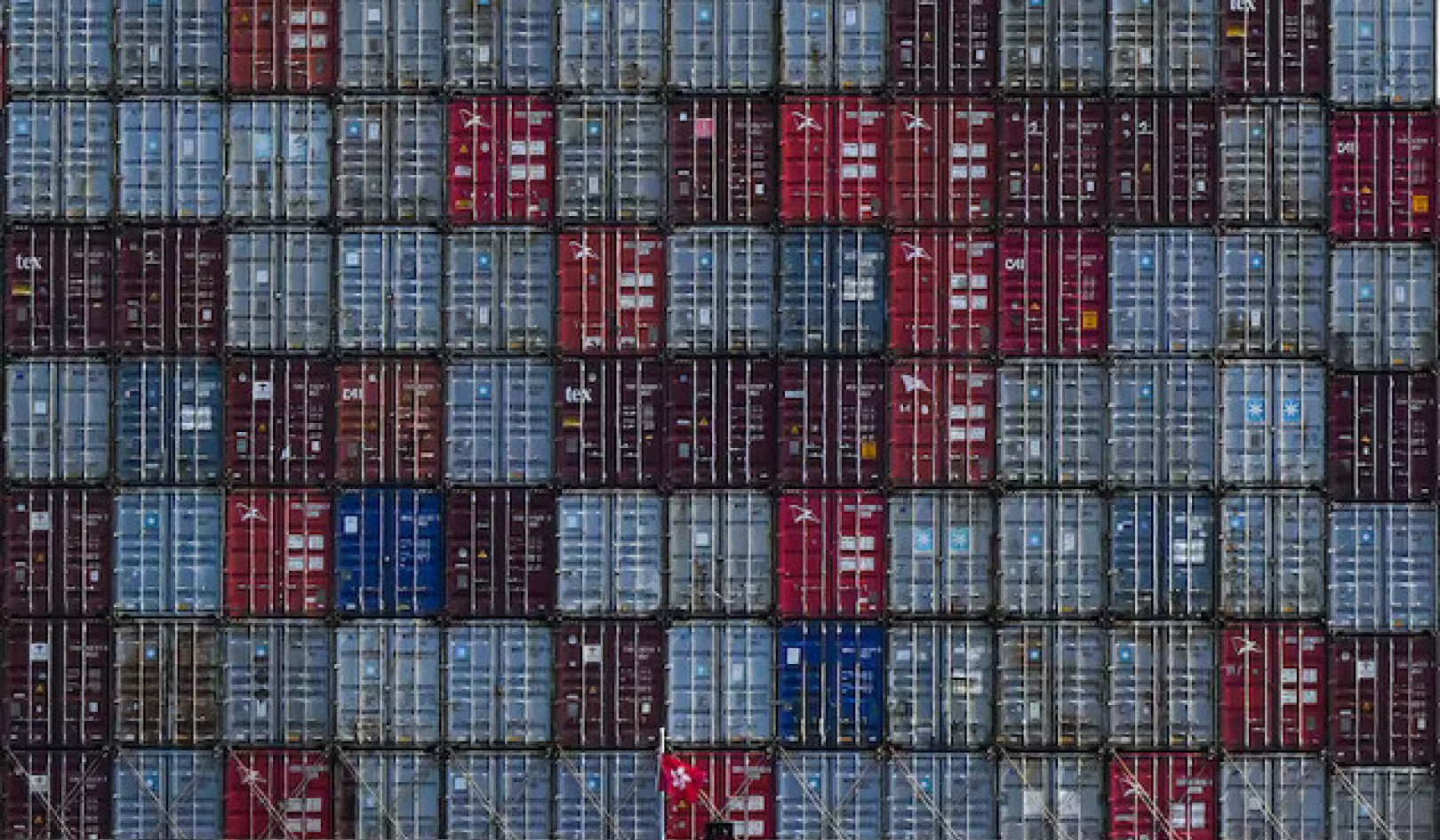

Ссылка - это механизм доставки данных на ваше устройство. Unsplash / Марвин Толентино

Каждый день, часто несколько раз в день, вам предлагается переходить по ссылкам, присланным вам брендами, политиками, друзьями и незнакомцами. Вы загружаете приложения на своих устройствах. Может быть, вы используете QR-коды.

Большинство этих действий являются безопасными, потому что они происходят из источников, которым можно доверять. Но иногда преступники выдают себя за надежные источники, чтобы заставить вас щелкнуть ссылку (или загрузить приложение), содержащую вредоносное ПО.

По своей сути ссылка - это всего лишь механизм доставки данных на ваше устройство. Код может быть встроен в веб-сайт, который перенаправляет вас на другой сайт и загружает вредоносное ПО на ваше устройство по пути к вашему месту назначения.

Когда вы нажимаете непроверенные ссылки или загружаете подозрительные приложения, вы увеличиваете риск заражения вредоносным ПО. Вот что может произойти, если вы это сделаете - и как вы можете минимизировать свой риск.

Что такое вредоносное ПО?

Вредоносное ПО определяется как вредоносный код, который:

окажет неблагоприятное влияние на конфиденциальность, целостность или доступность информационной системы.

В прошлом вредоносные программы описывали вредоносный код в виде вирусов, червей или троянских коней.

Вирусы внедрялись в подлинные программы и полагались на эти программы для распространения. Черви, как правило, представляли собой отдельные программы, которые могли устанавливать себя, используя сеть, USB или почтовую программу для заражения других компьютеров.

Троянские кони получили свое имя от подарка грекам во время Троянской войны в Одиссее Гомера. Точно так же, как деревянный конь, троянский конь выглядит как обычный файл, пока какое-то заранее определенное действие не заставит код выполнить.

Сегодняшнее поколение инструментов атакующего гораздо больше сложные, и часто являются смесью этих методов.

Эти так называемые «смешанные атаки» в значительной степени зависят от социальной инженерии - способности манипулировать кем-то, чтобы он делал то, что он обычно не делает, - и часто классифицируются по тому, что они в конечном итоге будут делать с вашими системами.

Что делает вредоносная программа?

Сегодняшнее вредоносное ПО поставляется в виде простых в использовании настраиваемых наборов инструментов, распространяемых в темной сети, или, как известно, исследователей в области безопасности, пытающихся решить проблемы.

Одним нажатием кнопки злоумышленники могут использовать эти наборы инструментов для отправки фишинговых писем и сообщений со спамом для развертывания различных типов вредоносных программ. Вот некоторые из них.

-

средство удаленного администрирования (RAT) можно использовать для доступа к камере компьютера, микрофону и установки других типов вредоносных программ.

-

клавиатурные шпионы могут быть использованы для отслеживания паролей, данных кредитной карты и адресов электронной почты

-

Ransomware используется для шифрования личных файлов, а затем требует оплаты в обмен на пароль

-

ботнеты используются для распределенных атак типа «отказ в обслуживании» (DDoS) и других незаконных действий. DDoS-атаки могут затопить веб-сайт таким большим виртуальным трафиком, что он закрывается, подобно тому, как в магазине полно клиентов, которых вы не можете переместить.

-

crytptominers будет использовать ваше компьютерное оборудование для майнинга криптовалюты, что замедлит ваш компьютер

-

Атаки или кражи используются, чтобы нанести ущерб сайту или смущают вас размещение порнографических материалов для вашего социального медиа

Пример атаки порчи на офис туризма в Юте из 2017. Wordfence

Как вредоносное ПО попадает на ваше устройство?

По данные страхового возмещения на предприятиях, базирующихся в Великобритании, более 66% компьютерных инцидентов вызваны ошибками сотрудников. Хотя данные относят только 3% этих атак к социальной инженерии, наш опыт показывает, что большинство этих атак началось бы именно так.

Например, сотрудниками, которые не следуют специальным политикам в области ИТ и информационной безопасности, не информированы о том, какая часть их цифрового отпечатка была выставлена в сети, или просто используются в своих интересах. Простая публикация того, что у вас есть на ужин в социальных сетях, может открыть вас для атаки со стороны хорошо обученного социального инженера.

QR-коды одинаково рискованны, если пользователи открывают ссылку, на которую указывают QR-коды, без предварительной проверки, куда она направляется, как указано это исследование 2012.

Даже открытие изображения в веб-браузере и наведение мыши на нее может привести к установке вредоносного ПО. Это довольно полезный инструмент доставки, учитывая рекламные материалы, которые вы видите на популярных сайтах.

Поддельные приложения также были обнаружены на обоих Apple и Гугл игры магазины. Многие из них пытаются украсть учетные данные, имитируя хорошо известные банковские приложения.

Иногда вредоносное ПО размещается на вашем устройстве кем-то, кто хочет отслеживать вас. В 2010 школьный округ Нижнего Мериона урегулировал два судебных иска против них за нарушение частной жизни учащихся и тайная запись с использованием веб-камеры одолженных школьных ноутбуков.

Что вы можете сделать, чтобы избежать этого?

В случае Школьного округа Нижнего Мериона ученики и учителя подозревали, что за ними следят, потому что они «увидели, что зеленый свет рядом с веб-камерой на их ноутбуках мгновенно включается».

Хотя это хороший показатель, многие хакерские инструменты гарантируют, что подсветка веб-камеры отключена, чтобы избежать подозрений. Сигналы на экране могут дать вам ложное чувство безопасности, особенно если вы не понимаете, что микрофон всегда доступны для словесных сигналов или других форм отслеживания.

Генеральный директор Facebook Марк Цукерберг закрывает веб-камеру своего компьютера. Обычно профессионалы в области информационной безопасности делают то же самое. iphonedigital / Flickr

Базовая осведомленность о рисках в киберпространстве будет иметь большое значение для их снижения. Это называется кибер-гигиеной.

Использование хорошего, современного программного обеспечения для сканирования на наличие вирусов и вредоносных программ имеет решающее значение. Тем не менее, самый важный совет - обновить устройство, чтобы оно имело последние обновления безопасности.

Наведите указатель мыши на ссылку в письме, чтобы увидеть, куда вы действительно идете. Избегайте сокращенных ссылок, таких как bit.ly и QR-коды, если только вы не можете проверить, куда идет ссылка, используя расширитель URL.

Что делать, если вы уже нажали?

Если вы подозреваете, что в вашей системе есть вредоносное ПО, вы можете предпринять простые шаги.

Откройте приложение веб-камеры. Если вы не можете получить доступ к устройству, потому что оно уже используется, это явный признак того, что вы можете быть заражены. Более высокое, чем обычно, использование батареи или машина, работающая более горячей, чем обычно, также являются хорошими показателями того, что что-то не так.

Убедитесь, что у вас установлено хорошее антивирусное и вредоносное ПО. Эстонские стартапы, такие как Вредоносные программы и Seguru, может быть установлен на вашем телефоне, а также на рабочем столе, чтобы обеспечить защиту в режиме реального времени. Если вы используете веб-сайт, убедитесь, что у вас установлена хорошая система безопасности. Wordfence хорошо работает для блогов WordPress.

Что еще более важно, убедитесь, что вы знаете, сколько данных о вас уже были выставлены. Google, в том числе поиск картинок Google по картинке вашего профиля, показывает, что находится в сети.

Проверьте все ваши адреса электронной почты на сайте haveibeenpwned.com чтобы увидеть, были ли выставлены ваши пароли. Затем убедитесь, что вы никогда больше не используете пароли в других сервисах. В основном, относитесь к ним как к скомпрометированным.

Кибербезопасность имеет технические аспекты, но помните: любая атака, которая не затрагивает человека или организацию, является просто технической проблемой. Кибератаки - это проблема человека.

Чем больше вы знаете о своем собственном цифровом присутствии, тем лучше вы будете подготовлены. Все наши индивидуальные усилия лучше защищают наши организации, наши школы, а также нашу семью и друзей.![]()

Об авторах

Ричард Мэтьюз, лектор Центр предпринимательства, коммерциализации и инноваций | Кандидат наук в области криминалистики и кибернетики | советник, Университет Аделаиды и Кирен Николас Ловелл, руководитель группы реагирования на компьютерные чрезвычайные ситуации TalTech, Таллиннский Технический Университетнеповоротливый

Эта статья переиздана из Беседа под лицензией Creative Commons. Прочтите оригинал статьи.